Stories

-

90 دقيقة

RT STORIES

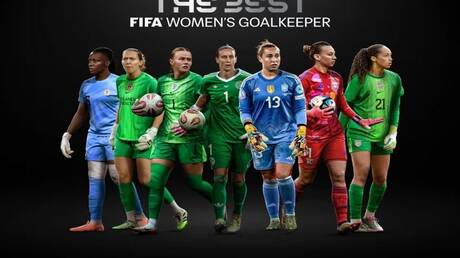

هانا هامبتون أفضل حارسة مرمى لكرة القدم في العالم لعام 2025

#اسأل_أكثر #Question_MoreRT STORIES

جماهير زاخو تفوز بجائزة فيفا للمشجعين (فيديو)

![جماهير زاخو تفوز بجائزة فيفا للمشجعين (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فيفا يعلن اسم الفائز بجائزة أفضل حارس مرمى في العالم لعام 2025

#اسأل_أكثر #Question_MoreRT STORIES

محكمة فرنسية تلزم باريس سان جيرمان بدفع مبلغ ضخم لنجمه السابق مبابي

![محكمة فرنسية تلزم باريس سان جيرمان بدفع مبلغ ضخم لنجمه السابق مبابي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ناد سعودي يثير قلق جمهور ليفربول بسبب محمد صلاح

![ناد سعودي يثير قلق جمهور ليفربول بسبب محمد صلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقاتل (MMA) يغرق في النهر (فيديو)

![مقاتل (MMA) يغرق في النهر (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الليلة.. الموعد والقنوات الناقلة لحفل "ذا بيست" 2025

![الليلة.. الموعد والقنوات الناقلة لحفل "ذا بيست" 2025]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيل الجديد يفرض نفسه.. لامين جمال يتفوق تسويقيا على ميسي ورونالدو

![الجيل الجديد يفرض نفسه.. لامين جمال يتفوق تسويقيا على ميسي ورونالدو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مصر.. بيان رسمي جديد من إدارة الزمالك بعد إجراءات النيابة العامة (صورة)

![مصر.. بيان رسمي جديد من إدارة الزمالك بعد إجراءات النيابة العامة (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رينارد يثير الجدل حول مصيره مع المنتخب السعودي (فيديو)

![رينارد يثير الجدل حول مصيره مع المنتخب السعودي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مدرب زينيت الروسي وزوجته ضحية القوانين الأوروبية

![مدرب زينيت الروسي وزوجته ضحية القوانين الأوروبية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مانشستر سيتي يهدد طموح ليفربول في التعاقد مع نجم إنجلترا

![مانشستر سيتي يهدد طموح ليفربول في التعاقد مع نجم إنجلترا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نجم مانشستر سيتي يفاجئ الجماهير بوشم باللغة الروسية

![نجم مانشستر سيتي يفاجئ الجماهير بوشم باللغة الروسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد أزمة تصريحاته الأخيرة.. ليفربول يغازل محمد صلاح (فيديو)

![بعد أزمة تصريحاته الأخيرة.. ليفربول يغازل محمد صلاح (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شرط يورغن كلوب لتدريب ريال مدريد

![شرط يورغن كلوب لتدريب ريال مدريد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد أزمة ليفربول.. صلاح خارج مباراة مصر الودية ضد نيجيريا

![بعد أزمة ليفربول.. صلاح خارج مباراة مصر الودية ضد نيجيريا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تحذير من أسطورة ليفربول.. هل يضيع صلاح نهاية تاريخية؟

![تحذير من أسطورة ليفربول.. هل يضيع صلاح نهاية تاريخية؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More90 دقيقة

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

الدفاع الروسية: إسقاط 20 طائرة مسيرة أوكرانية فوق 3 مناطق روسية

![الدفاع الروسية: إسقاط 20 طائرة مسيرة أوكرانية فوق 3 مناطق روسية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أوكرانيا تعلن توصل أوروبا لقرار نهائي بشأن نشر قوات على أراضيها

![أوكرانيا تعلن توصل أوروبا لقرار نهائي بشأن نشر قوات على أراضيها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجنود الروس يحررون بلدة في خاركوف وبيلاوسوف يوجه تهنئة لهم

![الجنود الروس يحررون بلدة في خاركوف وبيلاوسوف يوجه تهنئة لهم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية تعلن إحباط هجوم جوي أوكراني مكثف بـ83 طائرة مسيرة

![الدفاع الروسية تعلن إحباط هجوم جوي أوكراني مكثف بـ83 طائرة مسيرة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![خطة أمريكية للتسوية في أوكرانيا]()

خطة أمريكية للتسوية في أوكرانيا

RT STORIES

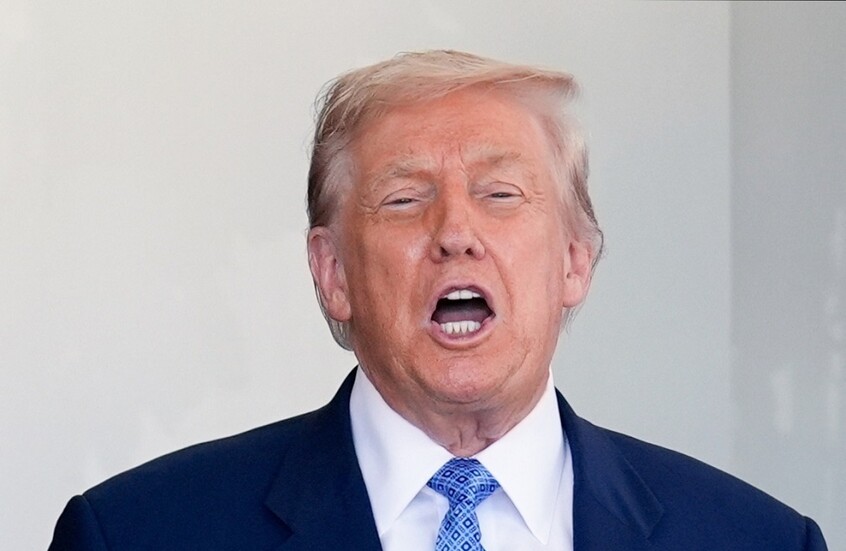

مصدر حكومي أوكراني: إجبار كييف على الاستسلام أو استمرار النزاع

![مصدر حكومي أوكراني: إجبار كييف على الاستسلام أو استمرار النزاع]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أكسيوس: واشنطن حذرت أوكرانيا من خسارة كل شيء إذا رفضت عرضها للضمانات

![أكسيوس: واشنطن حذرت أوكرانيا من خسارة كل شيء إذا رفضت عرضها للضمانات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ريابكوف: غموض حول مخرجات برلين وروسيا مستعدة لمضاعفة الجهود لحل الأزمة الأوكرانية

![ريابكوف: غموض حول مخرجات برلين وروسيا مستعدة لمضاعفة الجهود لحل الأزمة الأوكرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد محادثات برلين.. ما هي التنازلات التي وافقت أوكرانيا عليها وأبرز نقاط الخلاف المتبقية؟

![بعد محادثات برلين.. ما هي التنازلات التي وافقت أوكرانيا عليها وأبرز نقاط الخلاف المتبقية؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خلل تقني يعرقل نقاشا أوروبيا أمريكيا حول أوكرانيا

![خلل تقني يعرقل نقاشا أوروبيا أمريكيا حول أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![خطة أمريكية للتسوية في أوكرانيا]() خطة أمريكية للتسوية في أوكرانيا

خطة أمريكية للتسوية في أوكرانيا

-

![فيديوهات]()

فيديوهات

RT STORIES

أضرار هائلة جراء فيضانات في آسفي بالمغرب جرفت المنازل والمتاجر

![أضرار هائلة جراء فيضانات في آسفي بالمغرب جرفت المنازل والمتاجر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

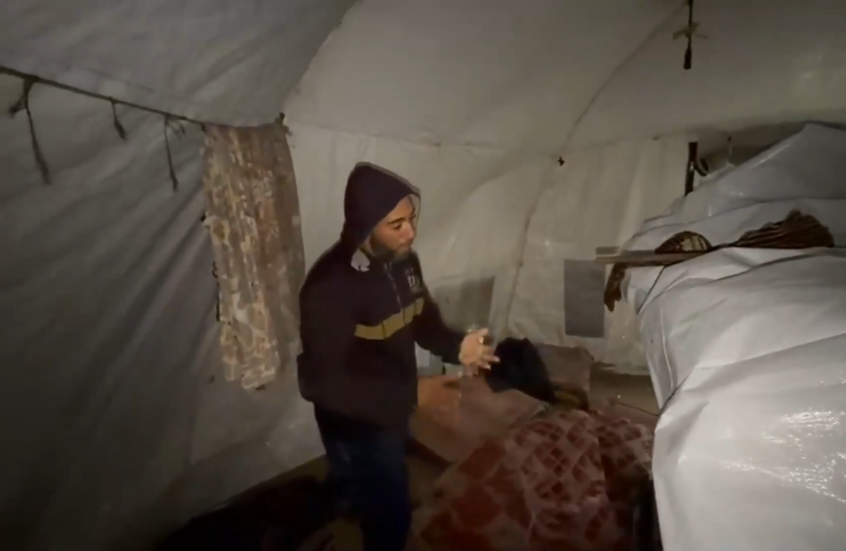

شاهد.. معاناة نازح عصفت الرياح والأمطار بخيمته في غزة

![شاهد.. معاناة نازح عصفت الرياح والأمطار بخيمته في غزة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مشاهد لجولة تفقدية يقوم بها دبلوماسيون غربيون وعرب على طول الحدود اللبنانية مع إسرائيل

![مشاهد لجولة تفقدية يقوم بها دبلوماسيون غربيون وعرب على طول الحدود اللبنانية مع إسرائيل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

العراق.. ضباب كثيف يغطي أربيل ويوقف الرحلات الجوية في المطار

![العراق.. ضباب كثيف يغطي أربيل ويوقف الرحلات الجوية في المطار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![كأس العرب 2025 في قطر]()

كأس العرب 2025 في قطر

RT STORIES

الفخر والحزن معا.. حمدالله يقود المغرب للنهائي وسط كارثة آسفي

![الفخر والحزن معا.. حمدالله يقود المغرب للنهائي وسط كارثة آسفي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد التأهل لنهائي كأس العرب.. أبو ليلى ينتقد تصرفات قائد السعودية سالم الدوسري

![بعد التأهل لنهائي كأس العرب.. أبو ليلى ينتقد تصرفات قائد السعودية سالم الدوسري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هجوم ناري على رينارد بعد الخروج من كأس العرب.. وتشكيك في نواياه مع المنتخب السعودي

![هجوم ناري على رينارد بعد الخروج من كأس العرب.. وتشكيك في نواياه مع المنتخب السعودي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قائمة أفضل هدافي كأس العرب 2025 قبل النهائي

![قائمة أفضل هدافي كأس العرب 2025 قبل النهائي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

في الملعب.. الأمير الحسين والأمير هاشم يحتفلان مع لاعبي الأردن بالتأهل لنهائي كأس العرب 2025 (فيديو)

![في الملعب.. الأمير الحسين والأمير هاشم يحتفلان مع لاعبي الأردن بالتأهل لنهائي كأس العرب 2025 (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

منتخب الأردن يبلغ لأول مرة نهائي كأس العرب 2025 (فيديو)

![منتخب الأردن يبلغ لأول مرة نهائي كأس العرب 2025 (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

المغرب أول المتأهلين إلى نهائي كأس العرب 2025 (فيديو)

![المغرب أول المتأهلين إلى نهائي كأس العرب 2025 (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. هدف مغربي في مرمى الإمارات ضمن كأس العرب 2025

![شاهد.. هدف مغربي في مرمى الإمارات ضمن كأس العرب 2025]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![كأس العرب 2025 في قطر]() كأس العرب 2025 في قطر

كأس العرب 2025 في قطر

تحذيرات من أساليب احتيال جديدة تستخدم فيها أجهزة آبل!

حذّرت وزارة الداخلية الروسية المواطنين في البلاد من ظهور أساليب احتيال جديدة، يستغل فيها المحتالون تقنيات أجهزة آبل الذكية للإيقاع بضحاياهم.

وأشارت تقارير صادرة عن الوزارة إلى رصد هجمات إلكترونية يقوم فيها المحتالون باستغلال خدمة iCloud الموجودة في هواتف آيفون وحواسب آيباد للاحتيال على مستخدمي هذه الأجهزة.

ووفقا للتقارير يختار المحتالون ضحاياهم عبر منصات التعارف، أو في منصات الألعاب على مواقع التواصل الاجتماعي، أو عبر مواقع البحث عن عمل، ويبذل المحتالون جهدا كبيرا لكسب ثقة الضحايا، متظاهرين بأنهم شركاء محتملون، أو أصحاب عمل، أو حتى أشخاص بحاجة للمساعدة.

وبعد هذه المرحلة تأتي النقطة الحاسمة عندما يطلب المحتال "خدمة صغيرة" من الضحية، وهي تسجيل الدخول إلى حسابه على "iCloud" باستخدام جهاز الضحية، وتتنوع الذرائع المقدمة، مثل طباعة تذاكر الطيران، أو تنزيل تطبيق محظور في روسيا، أو استرجاع بيانات من هاتف زعموا أنه معطّل، أو تثبيت برنامج للعمل، بمجرد حصولهم على حق الوصول إلى الجهاز، يُفعّل المحتالون على الفور ميزة "البحث عن جهازي" أوما يعرف بـ (Find My iPhone) ويقومون بتشغيل "قفل التنشيط" (Activation Lock)، وهي أدوات مصممة أصلا من قبل شركة آبل لحماية الأجهزة من السرقة، وتتحول هذه الأدوات إلى أداة للابتزاز، إذ يقوم المحتال بقفل الجهاز عن بُعد، ويظهر على شاشة الضحية رسالة تطلب فدية مالية مقابل فك قفل الجهاز.

وسط هجوم إلكتروني ضخم.. آبل تصدر إرشادات عاجلة لمستخدمي "آيفون"

وتشير المعلومات المتوفرة إلى أن المحتالين يطالبون ضحاياهم عادة بدفع 10 آلاف روبل (ما يعادل تقريبا 110 دولارات أمريكية) مقابل فك قفل الجهاز، ويهددون صاحب الجهاز الذكي بتعطيل الجهاز نهائيا عن العمل أو حذف بياناته في حال عدم الدفع.

كما تحذر تقارير وزارة الداخلية الروسية من إمكانية وصول المحتالين إلى الصور وجهات الاتصال والمراسلات والمعلومات الشخصية الأخرى المخزنة على أجهزة ضحاياهم.

المصدر: mail.ru

إقرأ المزيد

ثغرات خطيرة في البلوتوث تهدد خصوصية مستخدمي السماعات اللاسلكية!

حذّر خبراء التقنية من وجود بعض الثغرات في تقنيات البلوتوث، تتيح اختراق السماعات اللاسلكية.

تطبيق "Max" الروسي الجديد يستقطب مليون مستخدم!

أعلنت الشركة المسؤولة عن تطبيق "Max" الروسي الجديد للمراسلة أن عدد مستخدمي التطبيق وصل إلى مليون مستخدم.

كيف تنشئ كلمة مرور فعّالة لحماية بياناتك الإلكترونية؟

تعتبر كلمات المرور من أهم وسائل حماية الحسابات الإلكترونية، بما في ذلك البريد الإلكتروني وحسابات التواصل الاجتماعي، وإنشاء كلمة مرور فعّالة يعتبر من أهم الخطوات لحماية البيانات.

هل هاتفك مخترق؟.. 5 علامات تحذيرية تكشف خطر التجسس

كشف خبير تقني عن خمس علامات تحذيرية قد تشير إلى أن شخصا ما يتجسس عليك عبر هاتفك.

غوغل تطرح هاتفا يعمل مع الذكاء الاصطناعي ويتصل بالأقمار الصناعية

سرّبت بعض مواقع الإنترنت معلومات تتعلق بمواصفات هاتف Pixel 10 الذي ستطرحه غوغل قريبا لتنافس من خلاله أفضل هواتف أندرويد.

تحذير صادم من OpenAI.. الذكاء الاصطناعي قد يصنع أسلحة بيولوجية!

كشفت شركة OpenAI عن قدرات خطيرة محتملة لنماذج الذكاء الاصطناعي الجديدة التي تطورها، قائلة إن هذه الأنظمة الذكية قد تصل إلى درجة تمكنها من المساعدة في تصنيع أسلحة بيولوجية متطورة.

هواتف سامسونغ الرائدة قد تفقد إحدى أهم ميزاتها!

أشارت بعض التقارير الإعلامية إلى أن سامسونغ قد تتخلى عن إحدى الميزات المهمة في هواتفها الرائدة من الفئة "S".

تحذيرات من أساليب احتيال جديدة على تليغرام

حذّرت إدارة مكافحة الاستخدام غير المشروع لتقنيات المعلومات والاتصالات التابعة لوزارة الداخلية الروسية من ظهور أساليب جديدة للاحتيال على مستخدمي تطبيق تليغرام.

التعليقات